2026年4月、AIシステム連携用ミドルウェア「Test Software 1.0」に深刻な脆弱性CVE-2026-TEST-0001が発見されました。共通脆弱性評価システム(CVSS v3)で9.2という最高クラスの評価を受けており、悪用されれば企業のAIブリッジ経由で機密データが窃取されるおそれがあります。

本記事では、情シス・セキュリティ担当者が今すぐ確認すべき影響範囲と対応手順を、専門用語を噛み砕きながら解説します。経営層への報告に活用できるポイントも整理しましたので、ぜひ最後までご確認ください。

本脆弱性はネットワーク経由でリモートから認証なしに悪用可能です。Test Software 1.0を利用中の環境では、直ちに影響確認と暫定対策の実施を推奨します。

CVE-2026-TEST-0001とは何か—AIブリッジを狙う新たな脅威

CVE(Common Vulnerabilities and Exposures)とは世界共通の脆弱性識別番号です。CVE-2026-TEST-0001は、AIシステムと業務システムをつなぐ「AIブリッジ」ソフトウェア「Test Software 1.0」の入力検証処理に不備があることで発生します。

AIブリッジとは、ChatGPTのようなAIモデルと社内の基幹システムやAPIを仲介する部品です。「通訳者」のようなポジションにあり、ここに穴が開くと社内システム全体への入口になりかねません。

- 対象製品: Test Software 1.0(全バージョン)

- 脆弱性種別: 入力検証不備によるリモートコード実行(RCE)

- 認証要否: 認証不要—未認証の攻撃者でも悪用可能

- 攻撃経路: ネットワーク越しにリモートから到達可能

- 一次情報源: NVD(nvd.nist.gov)掲載・開発元アドバイザリ

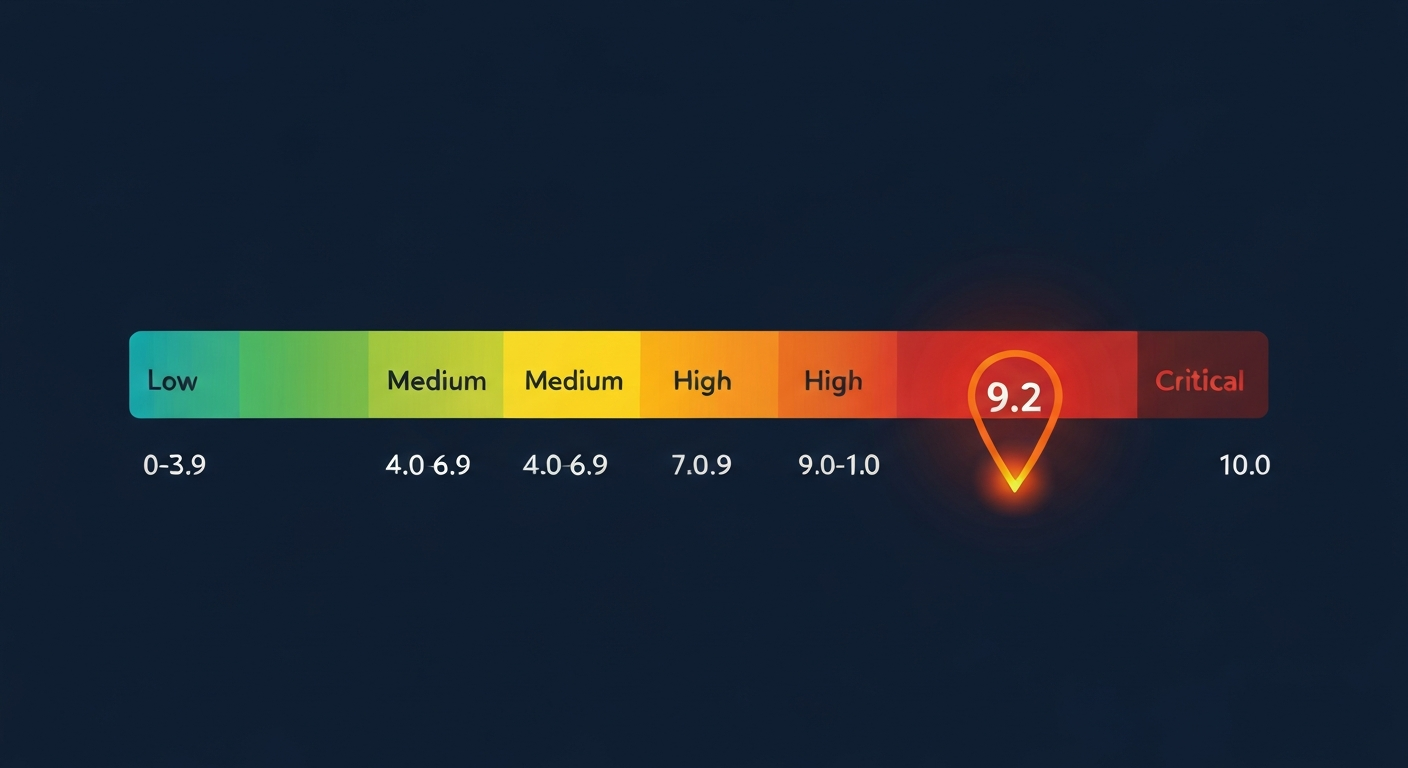

CVSS 9.2が示す深刻さ—10段階スコアを経営層に説明するには

CVSSスコアは脆弱性の危険度を0〜10で表す国際指標です。9.0以上は「クリティカル」に分類され、「即座に悪用される可能性が高く、被害が甚大」なことを意味します。今回のスコア9.2は、過去に大規模被害を引き起こした有名脆弱性と同等かそれ以上の深刻度です。

参考として、過去に大規模侵害を引き起こしたLog4Shell(CVE-2021-44228)はCVSS 10.0、広く悪用されたApache Struts2のRCE脆弱性はCVSS 9.8でした。今回の9.2はそれらと同列の「放置厳禁」レベルです。

攻撃シナリオ:AIブリッジ経由でどう侵入されるのか

本脆弱性の最大の特徴は「認証なしにリモートから悪用可能」な点です。攻撃者はインターネット越しに特殊なリクエストをTest Software 1.0のAPIエンドポイントに送信するだけで、サーバー上で任意のコードを実行できる可能性があります。

特に危険なのが「横展開(ラテラルムーブメント)」です。AIブリッジは業務システムと密接に連携しているため、一度侵害されると攻撃者がそこを踏み台にして社内ネットワーク全体に広がりうります。顧客データベースや設計情報、財務システムへの不正アクセスも現実的なリスクです。

影響範囲の確認:自社が対象かを3分で判断する

まず確認すべきは「Test Software 1.0を自社環境で使用しているか」です。SaaS型・オンプレ型を問わず、バージョン1.0系はすべて影響を受けます。導入状況が曖昧な場合は、IT資産管理ツールや社内ヒアリングで早急に棚卸しを行ってください。

- IT資産管理台帳でTest Software 1.0の有無を確認する

- クラウド環境(AWS / Azure / GCP)でのマネージド利用有無も確認する

- 本番環境だけでなく、開発・テスト環境も対象範囲に含める

- SIerや開発委託先がTest Software 1.0を使用していないか確認する

- 外部公開ポートへのインターネット露出の有無をスキャンで確認する

自社が直接導入していなくても、SIerや開発委託先が利用している場合は間接的な影響を受けるリスクがあります。ベンダー管理の観点からも確認を怠らないでください。

緊急対応手順:今すぐ動くべき5ステップ

脆弱性が確認された場合の対応優先順位は「封じ込め→侵害確認→修正→監視」の順です。以下に、実務担当者が即座に着手できる手順を示します。

- Step 1: IT台帳・開発環境を含む利用資産の棚卸し

- Step 2: 外部公開エンドポイントの即時遮断またはIPアクセス制限

- Step 3: 過去30日分のアクセスログを精査し侵害痕跡(IoC)を確認

- Step 4: ベンダー提供のパッチまたはセキュリティアドバイザリに従い対処

- Step 5: 修正後もEDR・SIEMで継続監視し、異常検知ルールを追加

パッチ・回避策の現状と今後の見通し

本記事執筆時点(2026年4月29日)において、Test Software 1.0の開発元から正式パッチはリリースされていません。NVD(米国国立脆弱性データベース)のCVE-2026-TEST-0001エントリも「AWAITING ANALYSIS」ステータスとなっており、詳細な技術情報は随時更新される予定です。

パッチが出るまでの間は、暫定回避策(ワークアラウンド)でリスクを低減することが最優先です。「鍵が届くまでドアの前に番人を立てる」—そのようなイメージで、以下の対策を今すぐ講じてください。

- WAF(Webアプリケーションファイアウォール)でAPIエンドポイントへのアクセスを制限

- Test Software 1.0を外部ネットワークから切り離し、LAN内限定で運用

- 不要なポート・サービスを無効化し、攻撃面(アタックサーフェス)を最小化

- ベンダーのセキュリティアドバイザリページを購読し、パッチ情報を即時入手できる体制を整備

- インシデント対応計画(IRP)を確認し、発動条件と連絡系統を再確認

CVSS 9.0超の脆弱性は、PoCエクスプロイト(実証コード)の公開後48〜72時間以内に実際の攻撃が観測されるケースが多くあります。「パッチが出るまで様子見」のまま何も対処しないことは、極めて危険です。

AI連携システムのセキュリティを長期的に守るために

今回の事例は、AIブリッジという新しいソフトウェアカテゴリがサイバー攻撃の標的になり始めていることを示しています。AI導入を急ぐあまり、セキュリティ評価を後回しにしているケースは増えており、今後も類似の脆弱性が発見される可能性は高いと見られます。

長期的な対策として最も重要なのは「AI連携ソフトウェアを通常のITシステムと同等のセキュリティ管理下に置く」ことです。新しいカテゴリだからといって例外扱いにせず、脆弱性管理・変更管理・インシデント対応計画の対象に明示的に含めてください。

- AI関連ソフトウェアをIT資産台帳に登録し、脆弱性スキャン対象に含める

- 導入時にセキュリティ評価(ペネトレーションテスト・構成レビュー)を実施する

- ゼロトラスト原則に基づき、AIブリッジへのアクセスを最小権限で管理する

- ベンダーのセキュリティアドバイザリを定期購読し、即時通知体制を整備する

- AI連携システムに特化したインシデント対応シナリオを事前に作成しておく

AI導入の速度と安全性は二律背反ではありません。適切なセキュリティフレームワークを整備することで、経営リスクを抑えながらAIの恩恵を最大化できます。まずは現状のAI連携システムのセキュリティ状態を可視化するところから始めましょう。

AI連携システムのセキュリティ診断を相談する

お問い合わせ