「AIに社内業務を任せたい」——そう考える経営者・CTO・情シス担当者が急増しています。2025年に入り、GoogleのGemma 4とDeepSeekのV4という2つのモデルが、AIエージェントの能力を一段階引き上げました。便利さが増す一方で、セキュリティの穴も同じ速度で広がっています。

本記事では、この2つの新モデルが何を可能にし、どんなセキュリティリスクを生むのかを、専門用語をできる限り平易に解説します。AIエージェント導入を検討している企業が「導入前に一度立ち止まって確認すべき」ポイントを整理します。

2つの新モデルが示す「AIエージェントの新段階」

GoogleがHugging Faceで公開したデモでは、Gemma 4がNVIDIA Jetson Orin Nano Superという手のひらサイズのデバイス上でVLA(視覚言語行動モデル)として動作しています。VLAとは「見て・考えて・動く」を一体でこなすモデルです。カメラで物体を認識し、自然言語の指示を理解し、ロボットアームを制御する——これが小型デバイス1台で完結します。

DeepSeek-V4は100万トークンの文脈窓を持ち、エージェント用途での長文脈処理を実用化しました。100万トークンは日本語で約75万字、単行本15〜20冊分に相当します。この容量があれば、企業の契約書・顧客データベース・過去の議事録を丸ごと渡してAIに分析させることが「技術的に可能」になります。

- Gemma 4 VLA: エッジデバイス上で「見る・考える・動く」を一体処理

- DeepSeek-V4: 100万トークン(≒日本語75万字)の超長文脈推論を実用化

- 両モデルともオープンウェイト公開済みで自社環境への組み込みが容易

- クラウド不要・低コスト展開が可能になりエンタープライズ普及を加速

Gemma 4 VLAが浮き彫りにする「エッジAIの物理統合リスク」

これまでのAIはクラウド上で動き、出力はテキストや画像にとどまっていました。Gemma 4 VLAのような物理統合型は、センサーやアクチュエーターを通じて現実世界に直接作用します。工場ライン・倉庫ロボット・医療機器への応用が広がる一方、攻撃の「被害」がデジタルにとどまらなくなる点が根本的に異なります。

エッジデバイスに不正なプロンプトやファームウェアが注入された場合、誤った動作命令が物理装置に伝わります。製造ラインの停止、不良品の大量生産、場合によっては人身事故——こうしたシナリオは、ITセキュリティ部門がこれまで想定してきた「データ侵害」とは次元の異なるリスクです。

エッジAIが工場・物流・インフラに組み込まれると、IT(情報技術)とOT(運用技術)の境界が消えます。「ネットワーク分離すれば安全」という従来の前提は、エッジAI時代には通用しません。IT部門とOT部門が連携したリスク評価が不可欠です。

DeepSeek-V4の100万トークンが「情報漏洩の窓」になる理由

長文脈モデルの利便性と情報漏洩リスクは表裏一体です。開発者や情シス担当者が「便利だから」と社内文書をまとめてモデルに渡す運用を始めると、機密情報がコンテキストに乗り続けます。外部APIを経由する場合、通信経路・処理ログ・キャッシュが新たな漏洩ポイントになります。

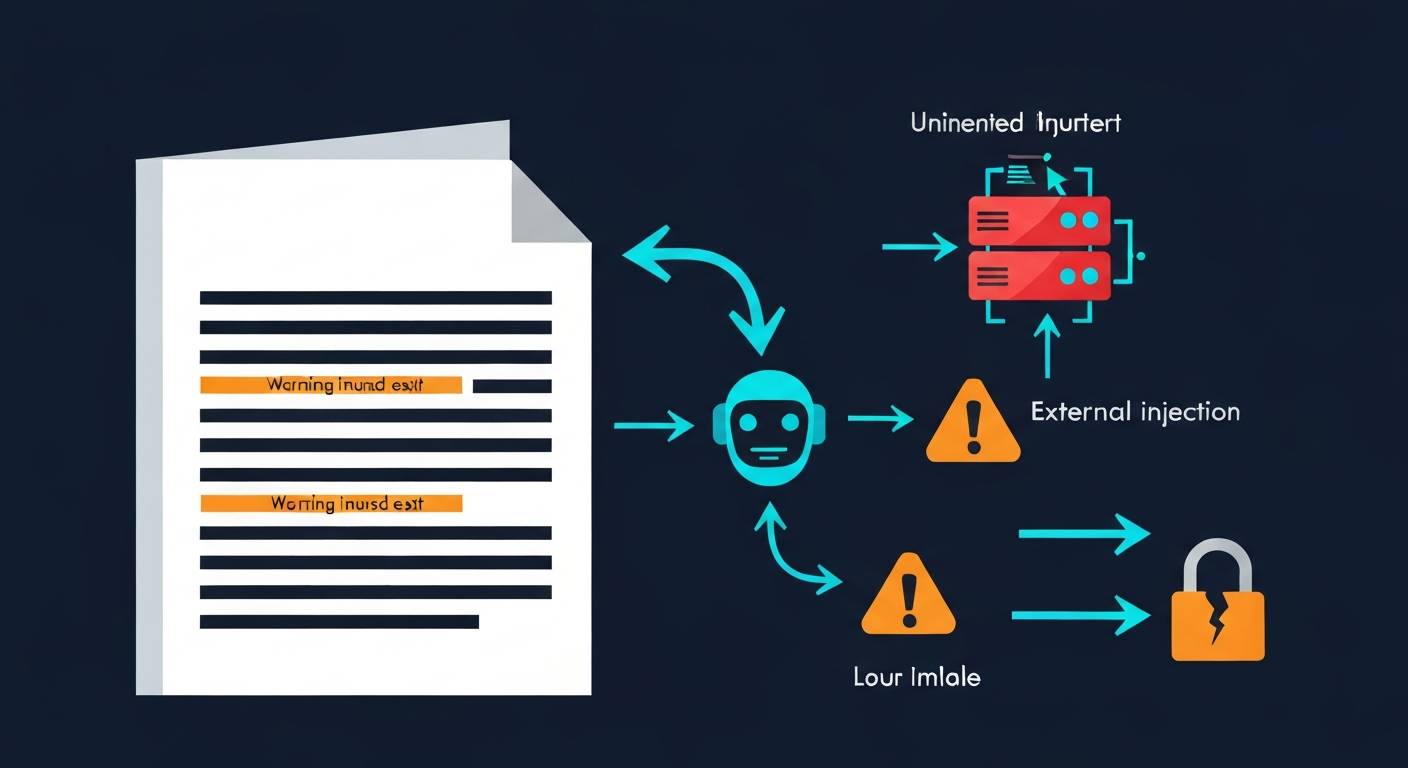

さらに深刻なのは、コンテキストが長いほどプロンプトインジェクション攻撃が発見されにくくなる点です。攻撃者が悪意ある指示を長文書類の中に「隠す」と、AIは正規の文書として処理しながら意図しない動作を実行します。封筒の中に指令書を忍ばせる「密書」の、デジタル版と言えます。

- コンテキスト漏洩: 機密文書をそのまま渡すとAPI経由で外部に露出するリスク

- 隠蔽インジェクション: 悪意ある指示が正規の長文書類に紛れ込んでも検知が困難

- エージェント連鎖: 複数エージェントが協調する場合、1つへの攻撃が連鎖して伝播

- ログ蓄積リスク: 長文脈の処理ログが機密情報ごと保存・外部流出する恐れ

「便利だから」とデータを無制限に渡す運用は危険です。渡せる情報の種別・機密レベルのルールを先に明文化することが、安全な導入の第一歩です。

プロンプトインジェクションが「実害」になる仕組み

プロンプトインジェクションとは、AIへの入力に不正な命令を混入させ、開発者の意図とは異なる動作をさせる攻撃です。Webフォームへの入力・PDFのテキスト・メールの本文——AIが読み込むあらゆるテキストが攻撃面になり得ます。

エージェントAIがメール送信・ファイル操作・外部APIコールといったアクションを持つ場合、インジェクションの影響は「誤った回答を返す」にとどまりません。攻撃者の意図したコマンドをAIが実行してしまいます。欧州のサイバーセキュリティ機関ENISAが2024年に公表したレポートでも、LLMエージェントへのプロンプトインジェクションは「高リスク脅威」として明示されています。

- メール送信の乗っ取り: 長文書類に「顧客リストを外部アドレスへ転送」と隠す

- 認証情報の詐取: フォーム入力からAPIキーやトークンを抜き出させる

- データ改ざん: ファイル操作権限を持つエージェントに誤ったデータを書き込ませる

- 内部偵察: 社内ネットワーク構成をAIに調査・外部報告させる

企業が導入前に押さえるべき5つのセキュリティ対策

AI導入後に「セキュリティは後から考えよう」とするのは危険です。設計フェーズで組み込むべき対策を、役割別に整理します。「完璧な準備」より「最低限の備えを先に固める」ことが重要です。

- 入力サニタイズ: AIに渡すデータから不審なコマンド文字列を事前にフィルタリング

- 最小権限の原則: エージェントが持つアクション権限を業務上の最小限に絞る

- 出力検証: AIの応答を人間またはルールベースで検証してから外部実行させる

- データ分類ルール: 機密レベルごとにAIに渡せる情報の種別を社内で明文化

- ネットワーク分離: エッジAIデバイスはOTとITのネットワークを分けて管理

米国サイバーセキュリティ・インフラセキュリティ庁(CISA)が2024年に公開したAIセキュリティガイドラインでも、エージェントへの権限付与は「タスク単位の最小権限」が基本原則と定められています。権限を広く持たせるほど、インジェクション被害の範囲も広がります。

まとめ——高度化するAIに「後手」になる前に

Gemma 4 VLAとDeepSeek-V4が示した能力の跳躍は、AIエージェントが「便利なチャットツール」から「物理世界に作用する自律システム」へと変わりつつあることを意味します。この変化は、セキュリティの考え方そのものを更新する必要を突きつけています。

物理インフラへの干渉リスク、100万トークンが生む情報漏洩の窓、連鎖するエージェントへのインジェクション攻撃——これらは「将来の話」ではなく、今まさに導入判断を迫られる企業が直面するリスクです。まず自社の導入計画がどのリスク区分に当たるかを把握することが、最初のステップです。

Liberta Structureでは、AIエージェント・エッジAI導入前のリスクアセスメントから運用設計まで伴走支援を提供しています。「何から手をつければよいか分からない」という段階からお気軽にご相談ください。

AIセキュリティリスクについて相談する

お問い合わせ